- OMX Baltic−0,04%309,25

- OMX Riga0,19%903,64

- OMX Tallinn−0,05%2 101,16

- OMX Vilnius−0,01%1 448,3

- S&P 500−1,62%7 266,99

- DOW 30−1,87%49 918,78

- Nasdaq −1,98%25 169,5

- FTSE 1000,27%10 254,81

- Nikkei 225−1,89%64 179,27

- CMC Crypto 2000,00%0,00

- USD/EUR0,00%0,87

- GBP/EUR0,00%1,16

- EUR/RUB0,00%83,37

- OMX Baltic−0,04%309,25

- OMX Riga0,19%903,64

- OMX Tallinn−0,05%2 101,16

- OMX Vilnius−0,01%1 448,3

- S&P 500−1,62%7 266,99

- DOW 30−1,87%49 918,78

- Nasdaq −1,98%25 169,5

- FTSE 1000,27%10 254,81

- Nikkei 225−1,89%64 179,27

- CMC Crypto 2000,00%0,00

- USD/EUR0,00%0,87

- GBP/EUR0,00%1,16

- EUR/RUB0,00%83,37

Как защитить свой сайт от кибератак?

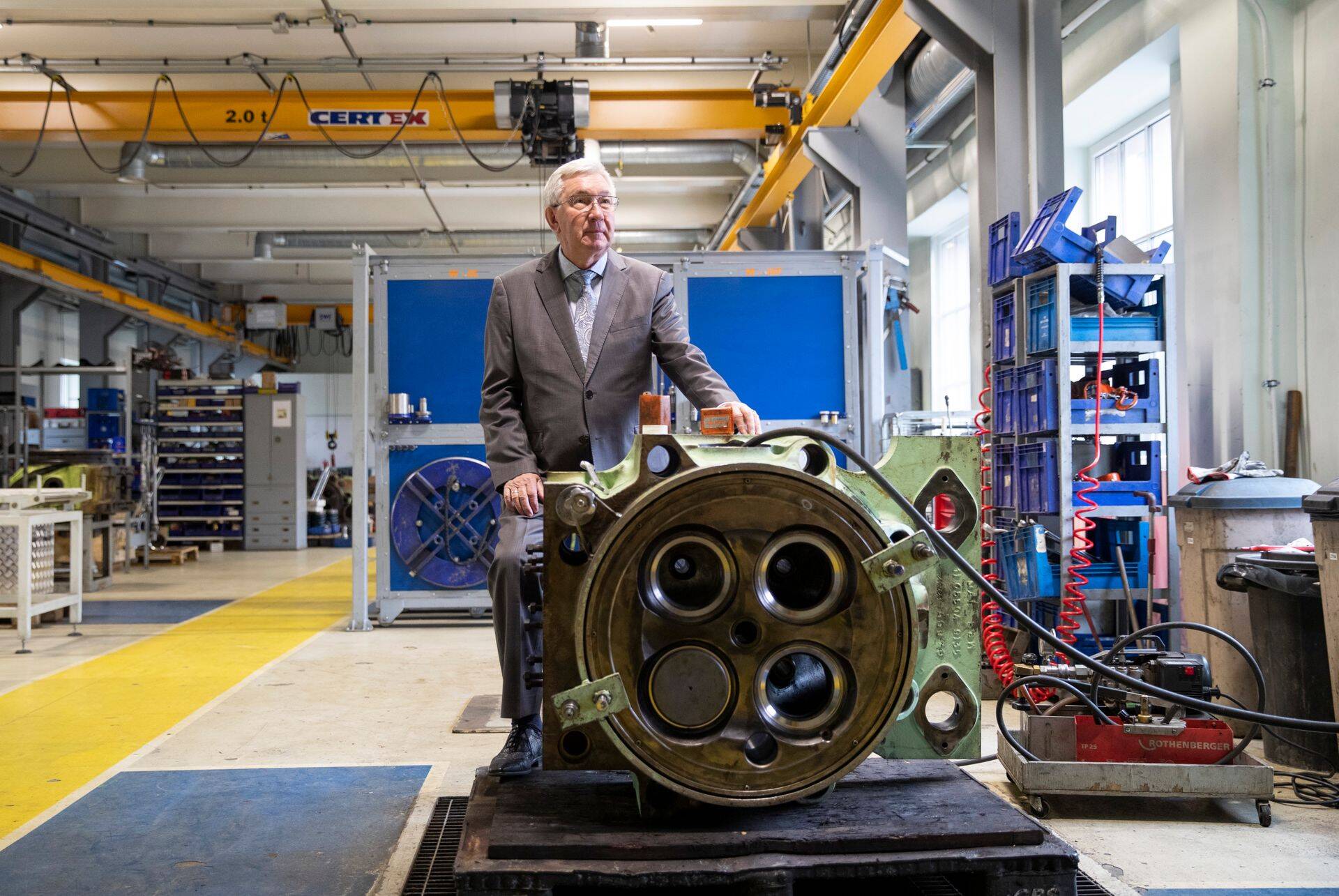

30 000 сайтов по всему миру ежедневно подвергаются кибератакам, нацеленным на то, чтобы заблокировать их работу либо украсть, повредить или удалить данные. Об угрозах, связанных с такими атаками, и о том, как максимально эффективно защитить от них свою веб-среду, рассказывает инженер по решениям кибербезопасности Telia Танель Киндсиго.

В программном обеспечении регулярно обнаруживаются слабые места с точки зрения безопасности, которыми могут воспользоваться киберпреступники. Более половины сайтов в мире создаются с помощью программного обеспечения для управления контентом, в подавляющем большинстве случаев – конкретно WordPress, в котором тоже обнаруживается много недоработок. Киберпреступники могут начать использовать слабые места, не выдавая себя, и нанести ущерб предприятию до того, как изъяны в системе безопасности будут выявлены и устранены.

Эксперт Telia подчеркивает, что сегодня к киберзащите надо подходить комплексно. «Такие элементарные меры, как, например, регулярное обновление ПО или ограничение доступа к данным просто необходимы, но их недостаточно, чтобы обеспечить необходимый уровень защиты», – сказал Танель Киндсиго.

Ниже мы рассмотрим распространенные виды кибератак на коммерческие веб-сайты и основные принципы защиты от них.

Кража данных

Утечка данных может нанести компании как репутационный ущерб, так и крупные финансовые потери. Например, преступники могут попытаться продать украденную коммерческую тайну вашему конкуренту. Персональные данные клиентов в случае утечки также используются в преступных целях, для перепродажи или разглашения. Это, в свою очередь, может привести к расследованию со стороны Инспекции по защите данных и даже штрафу.

Подмена информации или повреждение данных

Если сайт удается взломать, преступники могут изменить контент, распространяя через него, например, нежелательную рекламу или просто ложную информацию. Также злоумышленники могут повредить данные и потребовать выкуп за их восстановление. Вдобавок ко всему этому преступники могут изменить код сайта таким образом, что при авторизации пользователя его пароли отправлялись бы на их сервер, что открывает доступ к контенту.

Подбор имени и пароля пользователя

В глубинах интернета ведется торговля базами данных идентификаторов и паролей пользователей. Эти данные могут быть использованы для попыток авторизоваться на сайте компании путем перебора паролей. Если человек использует один и тот же пароль для разных систем, риск взлома вполне реален.

Нарушение работы сайта

Смысл атаки состоит в том, что в результате отправки на веб-сервер огромного количества запросов, сервер не успевает на них реагировать, и сайт начинает работать очень медленно или становится полностью недоступен. Такие атаки типа «отказ в обслуживании» (англ. Denial of Service, или DoS) предпринимаются чаще всего на веб-серверы госсектора и поставщиков жизненно важных услуг с целью парализовать общество. Хотя иногда таким образом атакуют и небольшие частные компании, в работе которых функционирование сайта имеет жизненно важное значение, чтобы потребовать у них выкуп. И эти атаки часто заканчиваются успешно, если организация не предусмотрела защиту от таких угроз.

Распространение вредоносного ПО

Сайты часто используются для распространения вредоносного ПО. Внешне сайт может выглядеть нетронутым и вполне корректным, но на самом деле его посетители незаметно для себя скачивают вредоносное ПО. Многие сайты используют JavaScript, который незаметно запускается в браузере и облегчает ситуацию, но риск заражения все же остается.

Атаки через интерфейс прикладного ПО

По разным данным, трафик через интерфейс прикладного программного обеспечения (API) уже составляет 50–80% всего интернет-трафика. Таким образом, безопасность API больше нельзя упускать из виду. В основном через API взаимодействуют между собой сами веб-приложения. Этот интерфейс очень удобен для того, чтобы приложения могли получать необходимые данные с сайта, обрабатывать их или сохранять. К сожалению, API все чаще пользуются и киберпреступники. API — это, по сути, программный код на веб-сервере, и если разработчики при его создании недостаточно продумали вопросы безопасности, он позволяет заполучить даже данные с ограничением доступа или их удалить.

Хорошая новость состоит в том, что предприятия могут сами многое сделать для противодействия перечисленным киберугрозам. Поэтому приведем здесь 9 рекомендаций по защите соей веб-среды.

1. Делайте резервные копии данных

Горячие новости

Никто не захочет оказаться в ситуации, когда при взломе сайта вся база данных окажется удалена или зашифрована, а резервной копии нет. Поэтому всегда стоит делать резервные копии важных для компании данных. Чтобы резервные копии не могли быть удалены при кибератаке, важно хранить их отдельно от веб-систем. Кроме того, стоит периодически проверять целостность копий на предмет возможных повреждений.

2. Установите ограничения на доступ к данным

Доступ к важным данным должен быть только у авторизованных пользователей. Ограничение доступа к данным реализуется методами MFA (Multi-Factor Authentication) и авторизацией. Для этого нужно классифицировать данные, четко распределив между определенными пользователями разрешения на доступ к одним данным и предоставив свободный доступ к другим.

3. Применяйте меры по контролю вводимой информации

Веб-сайт легче атаковать, если информация, вводимая пользователем в формы для заполнения, не контролируется. С помощью введенного в форму специального кода можно проводить множество атак различного типа, например SQL-инъекцию, которая дает киберпреступникам практически неограниченный доступ к базе данных компании. Поэтому нужно максимально точно определить для веб-приложения, какие именно данные нужны от посетителей сайта в каждом конкретном случае, и в случае несоответствия запрограммировать отмену запроса.

4. Обновляйте программное обеспечение сервера

Время от времени в программном обеспечении серверов обнаруживаются слабые места, которыми могут воспользоваться киберпреступники. Важно следить за выходом новых версий программного обеспечения и своевременно его обновлять.

5. Обновляйте прикладное ПО

Пользуетесь ли вы ПО для управления контентом или пишете код самостоятельно, очень важно регулярно обновлять прикладное программное обеспечение. В случае собственного программного кода нужно иметь в виду, что дыры в безопасности сами по себе не выявятся, кто-то должен специально искать их и тестировать.

6. Сканируйте веб-приложения на предмет безопасности

Регулярное сканирование безопасности в первую очередь необходимо тем, кто сам разрабатывает код своих веб-приложений. Сканирование позволяет быстро обнаружить самые известные уязвимости, чтобы успеть устранить их до того, как злоумышленники начнут их эксплуатировать.

7. Закажите сквозное тестирование на проникновение для критически важных приложений

Помимо сканирования на наличие уязвимостей, для наиболее критичных приложений стоит заказать тестирование на проникновение у поставщика, который специализируется на поиске уязвимостей и других возможностей взломать сайт. При обнаружении проблем специалист составляет отчет, на основании которого можно приступить к устранению уязвимостей.

8. Используйте шифрование трафика

Будьте осторожны в общедоступной сети Wi-Fi – может оказаться, что киберпреступники ее уже взломали и отслеживают и скачивают весь трафик. Поэтому важно всегда использовать шифрованную передачу данных. Веб-трафик подчиняется протоколу https. Любой сайт должен использовать достаточно безопасные криптографические алгоритмы, которые невозможно взломать.

9. Используйте файрвол для веб-приложения

Файрвол для веб-приложений или WAF (Web Application Firewall) устраняет многие опасные моменты. Это одно из самых сложных решений, которое создает на оборудовании безопасности многоуровневую защиту. Оно обнаруживает и отражает атаки на сайт и составляет соответствующие логи и отчеты, дающие обзор того, что происходит в вашем веб-приложении.

Похожие статьи

Самые читаемые

2

3

4

В соседних волостях цены выше, чем в Таллинне

6

Добавлена аудиозапись беседы руководителя отдела кадров и работника

Последние новости

Сейчас в фокусе

Подписаться на рассылку

Подпишитесь на рассылку и получите важнейшие новости дня прямо в почтовый ящик!

На главную